Некоторые способы афер. Звонок от работников банка по сервисному номеру. Мошенничество с использованием банковских карт: общие сведения

Одним из наиболее опасных преступлений против собственности считается мошенничество. В уголовном законодательстве есть несколько статей, посвященных ему.

Общий состав посягательства предусмотрен в 159 статье УК РФ . В норме установлены наказания за противоправные действия с физическими объектами или имущественными правами. В 159 статье УК РФ предусмотрены квалифицированные и особо квалифицированные составы. В ст. 159.6 установлено наказание за деяния в сфере компьютерной информации. Между тем в последнее время получил широкое распространение новый тип мошенничества - фрод . Ответственность за него в УК не предусмотрена.

Определение

Слово fraud в переводе с английского обозначает "мошенничество". Суть его состоит в несанкционированных действиях, неправомочном использовании услугами и ресурсами в сетях связи. Проще говоря, это вид мошенничества в области информационных технологи й.

Способы совершения преступления различны. В настоящее время известно больше 50 разных приемов хищения в сетях связи.

Анализируя случаи, имевшие место в практике, можно сказать, что фрод - это такое преступление, за которое привлечь к ответственности очень сложно.

Классификация

Попытка выделить виды фрода была предпринята в 1999 г. Ф. Госсетом и М. Хайлендом. Они смогли обозначить 6 основных типов:

- Subscription fraud - контрактное мошенничество. Оно представляет собой умышленное указание неверных данных при заключении договора или неисполнение абонентом условий об оплате. В этом случае абонент не планирует изначально исполнять свои обязательства по контракту либо в определенный момент отказывается от их выполнения.

- Stolen fraud - использование утерянного или украденного телефона.

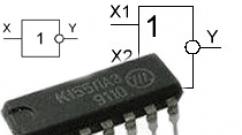

- Access fraud. Перевод слова access - "доступ". Соответственно, преступление состоит в противоправном использовании услуг посредством перепрограммирования идентификационных и серийных номеров телефонов.

- Hacking fraud - хакерское мошенничество. Оно представляет собой проникновение в систему безопасности компьютерной сети с целью удаления инструментов защиты или изменения конфигурации системы для несанкционированного ее использования.

- Technical fraud - техническое мошенничество. Оно предполагает противоправное изготовление платежных телефонных карт с поддельными идентификаторами абонентов, платежных отметок, номеров. К этому же типу относят внутрикорпоративное мошенничество. В этом случае злоумышленник имеет возможность пользоваться услугами связи по низкой цене за счет получения незаконного доступа к корпоративной сети. Считается, что такой фрод - это самое опасное деяние, поскольку выявить его довольно сложно.

- Procedural fraud - процедурное мошенничество. Его суть состоит в противоправном вмешательстве в бизнес-процессы, к примеру, в биллинг, для снижения размера оплаты услуг.

Позже эту классификацию существенно упростили; все методы объединили в 4 группы: процедурное, хакерское, контрактное, техническое мошенничество.

Основные типы

Необходимо понимать, что фрод - это такое преступление, источник которого может находиться где угодно. В этой связи особую актуальность приобретает вопрос В соответствии с этим, выделяют следующие три типа мошенничества:

- внутреннее;

- операторское;

- абонентское.

Рассмотрим их основные признаки.

Абонентский фрод

Наиболее распространенными действиями считаются:

- Имитации сигнализации с использованием специальных приборов, позволяющих совершать междугородние/международные звонки, с таксофонов в том числе.

- Физическое подключение к линии.

- Создание нелегального пункта связи через взломанную АТС.

- Кардинг - эмуляция телефонных карт или противоправные действия с картами предоплаты (к примеру, пополнение обманным путем).

- Умышленный отказ от оплаты телефонных переговоров. Такой вариант возможен, если услуги предоставляются в кредит. Как правило, жертвами злоумышленников становятся операторы мобильной связи, предоставляющие услуги роуминга, когда информация между операторами передается с задержкой.

- Клонирование телефонных трубок, сим-карт. Сотовые мошенники получают возможность совершать звонки в любых направлениях бесплатно, а счет придет владельцу клонированной сим-карты.

- Использование телефона в качестве переговорного пункта. Такие действия совершаются в тех местах, где имеется связи: в аэропортах, на вокзалах и пр. Суть мошенничества состоит в следующем: на найденный/украденный паспорт приобретаются сим-карты, тарифы по которым предусматривают возможность формирования задолженности. За небольшую плату желающим предлагается позвонить. Это продолжается до того момента, пока номер не будет заблокирован за образовавшийся долг. Погашать его, разумеется, никто не собирается.

Операторское мошенничество

Зачастую оно выражается в организации очень запутанных схем, связанных с обменом трафиком на сетях. Среди наиболее распространенных неправомерных действий можно отметить следующие:

- Намеренное искажение информации. В таких случаях недобросовестный оператор конфигурирует коммутатор так, чтобы можно было соврать звонки через другого ничего не подозревающего оператора.

- Многократный возврат звонков. Как правило, такое "зацикливание" имеет место при различиях в тарификации операторов при передаче вызовов между ними. Недобросовестный оператор возвращает звонок в исходящую сеть, но через третье лицо. В итоге вызов возвращается снова к недобросовестному оператору, который может его снова отправить по той же цепочке.

- "Приземление" трафика. Этот вид мошенничества также именуют "туннелированием". Он имеет место, когда недобросовестный оператор передает свой трафик в сеть через VoIP. Для этого используется шлюз IP-телефонии.

- Увод трафика. В этом случае создается несколько схем, предусматривающих нелегальное предоставление услуг по сниженным ценам. К примеру, 2 недобросовестных оператора заключают соглашение для получения дополнительного дохода. При этом у одного из них нет лицензии на оказание услуг связи. В условиях соглашения стороны оговаривают, что субъект, не имеющий разрешения, будет использовать сеть партнера как транзитную для пропуска и вливания своего трафика в сеть третьего лица - оператора-жертвы.

Внутренний фрод

Он предполагает действия сотрудников компании связи, связанные с хищением трафика. Сотрудник, к примеру, может воспользоваться служебным положением для извлечения незаконной прибыли. В этом случае мотивом его действий является корысть. Бывает и так, что служащий умышленно наносит компании ущерб, например, вследствие конфликта с руководством.

Внутреннее мошенничество может совершаться путем:

- Сокрытия части информации на коммутационных устройствах. Оборудование может быть настроено так, чтобы для части маршрутов сведения об оказанных услугах регистрироваться не будет или будет вводиться в незадействованный порт. Действия такого рода обнаружить крайне проблематично, даже при проведении анализа данных биллинговой сети, поскольку в нее не поступают первичные сведения о соединениях.

- Сокрытия части данных на оборудовании биллинговых сетей.

Это достаточно специфичная схема мошенничества. Она связана с покупками товаров в Интернете.

Клиенты делают заказ и оплачивают его, как правило, безналичным расчетом с карты или счета. Затем они инициируют возврат оплаты, обосновывая это тем, что платежный инструмент или информация о счете были украдены. В результате средства возвращаются, а приобретенный товар остается у злоумышленника.

Практические сложности

Как показывает практика, злоумышленники используют сразу несколько способов фрода. Ведь, по сути, ? Это люди, хорошо разбирающиеся в информационных технологиях.

Чтобы не быть пойманными, они разрабатывают различные схемы, распутать которые зачастую почти невозможно. Достигается это как раз путем применения нескольких незаконных моделей одновременно. При этом какой-то способ может использоваться для направления правоохранительных органов по ложному следу. Зачастую не помогает и фрод-мониторинг .

Сегодня большинство специалистов приходят к единому выводу о том, что составить исчерпывающий перечень всех типов телекоммуникационного фрода невозможно. Это вполне объяснимо. В первую очередь, технологии не стоят на месте: идет их постоянное развитие. Во-вторых, необходимо учитывать специфику этого направления преступной деятельности. Телекоммуникационное мошенничество тесно связано с реализацией конкретных услуг определенных операторов связи. Соответственно, кроме общих сложностей, у каждой компании будут возникать свои, присущие только ей специфические проблемы.

Общие принципы борьбы

Любой оператор должен иметь представление о существующих видах телекоммуникационного мошенничества. Классификация помогает упорядочить деятельность, направленную на борьбу с преступлениями.

Наиболее распространенным считается разделение фрода по функциональным сферам:

- роуминговый;

- транзитный;

- СМС-фрод;

- VoIP- fraud;

- PRS- fraud.

Вместе с тем классификация не облегчает оператору решение задачи по обеспечению защиты от мошенничества. К примеру, транзитный фрод предполагает реализацию огромного количества мошеннических схем. Несмотря на то что все они в той или иной степени связаны с предоставлением одной услуги - транзитом трафика, выявляются они при помощи совершенно разных инструментов и методов.

Альтернативная классификация

Учитывая сложность проблемы, при планировании деятельности по фрод-мониторингу операторам следует использовать типологизацию мошеннических схем в соответствии с методами их детектирования, выявления. Эта классификация представлена в виде ограниченного перечня классов фрода. Любую возникающую, в том числе ранее не учтенную схему мошенничества оператор может отнести к какому-либо классу в зависимости от метода, применяемого для ее раскрытия.

Отправной точкой для такого деления будет выступать представление о любой модели как о сочетании 2-х компонентов.

Первым элементом является "предфродовое состояние". Оно предполагает определенную ситуацию, сочетание условий, возникшие в настройках системы, в бизнес-процессах, благоприятные для реализации мошеннической схемы.

К примеру, существует такая модель, как "фантомные абоненты". Эти субъекты получили доступ к услугам, но в билинговой системе не зарегистрированы. Это явление и называется "предфродовым состоянием" - рассинхронизация данных между элементами сети и учетными системами. Это, разумеется, еще не фрод. Но при наличии этой рассинхронизации он вполне может быть реализован.

Вторым элементом является "фродовое событие", т. е. действие, для которого организована схема.

Если продолжить рассматривать "фантомных абонентов", действием будет считаться СМС, звонок, транзит трафика, передача данных, совершенные одним из таких абонентов. В связи с тем, что в биллинговой системе он отсутствует, услуги оплачены не будут.

Фрод и GSM

Техническое телекоммуникационное мошенничество порождает множество проблем.

В первую очередь, вместо контролируемого и законного соединения рассылки осуществляются с непонятного устройства. Усложняется ситуация тем, что содержание сообщений нельзя модерировать (проверять).

Во-вторых, кроме убытков от неоплаченных рассылок, у оператора увеличиваются прямые затраты на расширение сети из-за повышенной нагрузки на устройства вследствие нелегального сигнального трафика.

Еще одна проблема - сложности при взаимозачетах между операторами. Разумеется, никто не хочет оплачивать пиратский трафик.

Эта проблема приобрела угрожающие масштабы. Для выхода из сложившейся ситуации Ассоциация GSM разработала несколько документов. В них раскрывается понятие смс-фрода, даются рекомендации по основным методам его детектирования.

Одной из причин распространения СМС-мошенничества специалисты называют несвоевременное обновление ОС телефона. Как показывает статистика, большое количество пользователей не хотят покупать новый телефон, пока используемый аппарат не выйдет из строя. Из-за этого более чем на половине устройств используется старое программное обеспечение, которое, в свою очередь, имеет бреши. Ими и пользуются мошенники для реализации своих схем. Между тем и современные версии имеют свои уязвимости.

Устранить проблему можно, обновив систему до последней версии и запустив приложение, выявляющее уязвимости.

Необходимо помнить, что злоумышленники не разделяют мобильную и фиксированную связь. Схемы фрода могут быть реализованы в любой уязвимой сети. Мошенники изучают особенности и той, и другой связи, выявляют похожие бреши и проникают в них. Конечно, абсолютно исключить угрозу нельзя. Однако устранить наиболее явные уязвимости вполне возможно.

Достаточно часто сегодня приходится слышать термин "мошенничество". УК РФ признает его преступлением и предусматривает соответствующее наказание. Трактовка этого определения в дореволюционное время несколько отличалась от современной.

Определение

Мошенничество представляет собой хищение имущества либо приобретение на него права посредством злоупотребления доверием или обмана. Первое определение этого преступления, близкое к современному, было зафиксировано в Указе Екатерины Второй в 1781-м году. Сегодня мошенничество УК РФ трактует как безвозмездное изъятие либо обращение имущества в пользу виновного или иных лиц, совершенное с корыстной целью с использованием злоупотребления доверием или обмана, причинившее собственнику или другому владельцу вещи ущерб, или противоправное приобретение прав на объект собственности с применением тех же методов.

Классификация

Мошенничество существует в разных видах и формах. Так, противоправные действия могут совершаться письменно или устно. Преступление может состоять в фальсификации предмета договора, использовании шулерских методов в игре в карты, подмене денежной суммы, обвесе и так далее. Сравнительно недавно появился новый вид мошенничества. Рассмотрим его подробнее.

Мошенничество с использованием банковских карт: общие сведения

Преступники, занимающиеся таким промыслом, составляют "элиту" криминального мира. Они отличаются высоким интеллектом, обладают знаниями в разных областях науки и техники. Каждый новый вид мошенничества появляется в ответ на какие-либо преобразования в той или иной сфере. Так, с совершенствованием экономической системы люди стали хранить свои деньги не только на обычных счетах. Повсеместно распространилась и карточная система оплаты. Она избавляет граждан от необходимости носить с собой крупные суммы денег, что, в свою очередь, исключает вероятность кражи.

Тем не менее введение такой системы хранения и оборота наличности не предотвращает совершение преступлений в этой сфере, и с течением времени стали выявляться факты мошенничества с банковскими картами. Ежедневно в стране фиксируются сотни случаев неправомерного завладения денежными средствами граждан. Распространено мошенничество с банковскими картами Сбербанка и многих других крупных и мелких финансовых коммерческих организаций. В сложившейся ситуации необходимо знать, какие методы используют преступники, чтобы не стать жертвой их неправомерных действий.

PIN-код

В практике существуют разные виды мошенничества с банковскими картами. Одним из них является завладение PIN-кодом держателя средств. Для ввода цифр, позволяющих идентифицировать его как владельца и осуществлять операции с наличностью, используется специальное устройство. Оно именуется ПИН-ПАД. Достаточно часто мошенники устанавливают ложное устройство рядом со считывающим датчиком. Имитация ПИН-ПАДа запоминает введенный держателем карты код. Далее, применяя передовые компьютерные технологии, при наличии электронного ключа совершается изъятие наличности со счета.

Фишинг

Мошенничество с банковскими картами может осуществляться с помощью сети Интернет. Фишинг представляет собой рассылку писем от имени обслуживающей организации на электронную почту. Как правило, во вложении присутствует просьба подтвердить конфиденциальные сведения на сайте компании. Человек переходит по ссылке и сам предоставляет свои данные преступникам.

Вишинг

Мошенничество с банковскими картами в такой форме появилось недавно. Вишинг представляет собой голосовой фишинг. Телефонные мошенничества с банковскими картами считаются одними из наиболее распространенных преступлений. Суть вишинга аналогична содержанию описанного выше способа. Однако этот случай имеет свою специфику. Мошенник моделирует звонок автоинформатора. Держатель денежных средств получает следующие сведения:

- Предупреждение о том, что с его картой совершаются мошеннические действия.

- Инструкции и рекомендации. В частности, держатель средств получает номер телефона, по которому ему следует немедленно перезвонить. Принимающий звонки злоумышленник называет вымышленное имя, говорит о том, что он действует от лица финансовой организации.

Если человек перезванивает по указанному номеру, смоделированный компьютерный голос предлагает пройти сверку и ввести номер карты с клавиатуры мобильного устройства. Кроме того, злоумышленник может затребовать Пин-код, номер счета, кодовое слово, срок действия карты, сверить данные паспорта. Таким образом, совершается мошенничество с банковскими картами через мобильный банк.

Усовершенствованный способ

Мошенничество с банковскими картами через мобильный банк было особенно популярно в 2012-м году. В этот период злоумышленники массово рассылали SMS-сообщения. В тексте было указано, что карта пользователя заблокирована, для разблокировки следует перезвонить по приведенному номеру. Некоторые люди шли на поводу у преступников. Когда совершается такое мошенничество с банковскими картами, не следует сразу же выполнять полученные указания. Чтобы не стать жертвой обмана, необходимо сначала уточнить полученные сведения. Если человек перезванивает по указанному номеру, злоумышленник, представляясь сотрудником финансовой организации или службы ее безопасности, выясняет у жертвы, подключил ли он к карте услугу "Мобильный банк".

Если эта опция работает, то преступник просит сообщить основную информацию по счету. В частности, он выясняет номер карты, персональный код и период действия. Под предлогом разблокировки злоумышленник получает согласие гражданина на совершение ряда операций. С использованием сети Интернет преступник изымает находящиеся на счету деньги. Однако не у всех подключен "Мобильный банк". В этом случае злоумышленник предлагает гражданину направиться к ближайшему терминалу и совершить несколько операций. В ходе них, вводя потерпевшего в заблуждение, его же руками он переводит средства на другие счета или номера телефонов. Мошенничество с банковскими картами через мобильный банк происходит из-за простого незнания людей о том, что никто, даже непосредственно сама финансовая организация, не вправе требовать электронный ключ и номер счета клиента.

Неэлектронный фишинг

Это мошенничество с банковскими картами связано с осуществлением различных покупок по безналичному расчету при введении ПИН-кода. Схемы неэлектронного фишинга включают в себя реально функционирующие торговые и сервисные предприятия или используют уже действующие компании. Держатели карт совершают разнообразные покупки, снимают деньги или получают услуги. Все операции осуществляются при введении клиентом ПИН-кода. Вместе с этим сотрудники таких мошеннических предприятий негласно копируют сведения, записывают информацию, находящуюся на магнитной полосе карты. Впоследствии через терминалы осуществляется снятие средств со счета.

Вирус

Это один из новейших способов завладения информацией по карте. Злоумышленники запускают в терминалы вирус, который отслеживает все операции и собирает информацию, а затем отправляет ее преступникам. Такое мошенничество с банковскими картами требует глубоких знаний компьютерных технологий и умений составлять различные программы.

Другие распространенные махинации

Самым простым способом считается кража карты и обнуление счета. Это происходит тогда, когда финансовая организация вовремя не производит блокировку. Весьма распространена подделка карт. Полученная незаконным образом информация о счете гражданина переносится на пластик. Также может быть изменена информация на подлинной карте. Заказ по Интернету, почте разных услуг и товаров с использованием платежных реквизитов человеком, который не является держателем счета, также достаточно популярный тип преступлений в этой сфере. Злоумышленник может получить доступ к карте посредством изменения адреса или требованием повторного выпуска кредитки. Часто преступники используют "двойную прокатку". Такое мошенничество с банковскими картами осуществляется при сговоре торговых и сервисных компаний. Многократная прокатка позволяет получить дополнительные копии слипов, с помощью которых впоследствии осуществляются незаконные действия.

Мошенничество с банковскими картами: статья 159.3

Уголовный кодекс предусматривает ответственность за незаконные действия с денежными средствами гражданина. За мошенничество - хищение чужого имущества, которое совершено с использованием принадлежащей другому человеку или поддельной расчетной, кредитной или иной карты посредством обмана сотрудника торговой, финансовой или иной организации на виновного будет наложен штраф. Его сумма может составлять 120 000 руб. или равняться величине зарплаты или другого дохода преступника за период до года. Также в качестве наказания применяются:

- Исправительные работы (до года).

- Ограничение свободы (до 2-х лет).

- Обязательные работы (до 360 часов).

- Арест (до 4-х мес.).

- Принудительные работы (до 2-х лет).

При совершении тех же деяний группой лиц закон предусматривает:

При использовании служебного положения для совершения противоправных действий закон предусматривает более строгое наказание. В частности, штраф может составлять 150-500 тысяч рублей. Должностное лицо может быть приговорено к лишению свободы с последующим запретом заниматься определенной деятельностью в течение нескольких лет или без такового. При особо крупном размере хищения предусмотрен штраф до миллиона рублей. Также виновные могут лишиться свободы на срок до 10-ти лет.

Что делать, если человек стал жертвой преступления?

В последнее время органы МВД настораживает статистика мошенничества с банковскими картами. С усовершенствованием системы расчетов, внедрением новых технологий увеличивается и число преступлений в сфере финансового оборота граждан. Сегодня самым распространенным способом завладеть чужими деньгами считается именно мошенничество с банковскими картами. Куда обращаться лицам, ставшим жертвами злоумышленников? Начать следует с того, что при поступлении сомнительных сообщений следует незамедлительно проверить достоверность информации. Для этого следует связаться с банком или кредитной организацией и поинтересоваться, соответствуют ли действительности поступившие сведения. Если этого сделать не удалось по каким-то причинам, необходимо отправиться в полицию.

Каждый человек в состоянии предотвратить посягательства на его денежные средства. В этом поможет следование достаточно простым советам:

Заключение

В сложившейся сегодня ситуации необходимо с большим вниманием относиться к своим средствам и способам их содержания. Использование банковской карты значительно упрощает операции с деньгами. Однако вместе с этим внедрение инновационных способов расчета, совершенствование существующих открывает обширные горизонты для злоумышленников. Чтобы не стать жертвой обмана и хищения нужно самостоятельно обеспечить защиту своим средствам. Если же предпринятых мер оказалось недостаточно, и мошенничество все же случилось, не следует раздумывать, а обратиться в правоохранительные органы и банк. Прежде чем писать заявление в полицию, необходимо поставить блокировку на счет. В этом случае есть шанс сохранить оставшиеся средства на карте. При совершении любых операций, вне зависимости от места, следует быть бдительным, не позволять посторонним лицам проявлять излишнее любопытство.

Интернет-мошенники открывают липовые магазины

и подделывают сайты крупных банков!

В Интернете вовсю орудуют обманщики, причем чем дальше, тем более хитроумными становятся способы выуживания денег из наших кошельков. Только за последние полгода в ГУВД Москвы поступило более 500 жалоб на мошенничество в Сети.

Фарминг - новая технология мошенников

Фарминг - это перенаправление жертвы на ложный IP-адрес. Механизм фарминга имеет много общего со стандартным вирусным заражением

Жертва открывает непрошенное почтовое послание или посещает некий web-сервер, на котором выполняется исполнимый вирус-скрипт.

При этом искажается файл hosts . Вредоносное ПО может содержать указатели URL многих банковских структур.

В результате механизм перенаправления активизируется когда пользователь набирает адрес, соответствующий его банку, и жертва попадает на один из ложных сайтов.

ИСТОРИЯ О СТУДЕНТЕ, КОТОРЫЙ ЗАРАБОТАЛ В ИНТЕРНЕТ 50.000 $

Недавно на электронные почтовые ящики сотен тысяч москвичей пришла заманчивая рассылка: некий интернет-магазин, торгующий немецкой бытовой техникой, предлагал товары по бросовым ценам. В разы дешевле, чем у конкурентов!

Житель подмосковных Химок Вадим Нестеров был одним из тех, кто клюнул на эту удочку: он заказал себе посудомоечную машину всего за 4 тысячи рублей (в обычных магазинах она стоит тысяч 8 - не меньше!). Единственное «но» - за кухонный чудо-аппарат нужно внести предоплату.

Недоверчивый мужчина решил для начала выяснить, не останется ли он и без денег, и без техники. - Я позвонил по указанному на сайте номеру телефона, - рассказывает Вадим. - Мне тут же ответили очень приятным голосом.

Были обходительны, обещали, что я обязательно получу товар в течение двух недель. Столь долгий срок (обычно курьерские службы привозят заказ из виртуального магазина за два-три дня) на том конце провода объяснили тем, что техника доставляется в Россию прямиком из Германии.

Потому и цены такие низкие! Сомневающемуся Вадиму предложили для начала оплатить 30% стоимости товара, а оставшуюся часть уже после получения отдать курьеру.

Мужчина побежал в банк оформлять перевод.

Через две недели со мной связался молодой человек из интернет-магазина и с неподдельной досадой в голосе сообщил, что посудомоечная машина вместе с большой партией бытовой техники застряла на таможне, - продолжает Вадим.

А для того чтобы растаможить товар, от меня требовалось внести еще 20% стоимости.

Житель Химок снова побежал в банк. А еще через два дня в его квартире раздался телефонный звонок: мол, все в порядке, ваша покупка передана в курьерскую службу, ее сотрудники готовы немедленно привезти ее, но они... требуют предоплату за свою работу.

Разумеется, после того как последняя часть суммы была отправлена, телефон продавцов замолчал... Мошенника удалось задержать. Оказалось, аферу проворачивал столичный студент-химик.

За время работы его фальшивого интернет-магазина облапошенными оказались несколько сотен охотников за дешевизной, а общая выручка студента составила больше 50 тысяч долларов!

Вот, например, урок по созданию фишинг сайта

В Сеть зашел я поутру - деньги сперли, точка ру

Фарминг (Pharming) - технология более опасная, чем фишинг , автоматическое перенаправление пользователей на фальшивые сайты

Заключается в изменении адресов DNS (Domain Name System) так, чтобы веб-страницы, которые посещает пользователь, были не оригинальными, а другими, специально созданными кибермошенниками для сбора конфиденциальной информации, особенно относящейся к онлайновым банкам.

Как это действует? Механизм фарминга имеет много общего со стандартным вирусным заражением. Жертва открывает непрошенное почтовое послание или посещает некий web-сервер, на котором выполняется исполнимый вирус-скрипт. При этом искажается файл hosts.

Вредоносное ПО может содержать указатели URL многих банковских структур. В результате механизм перенаправления активизируется когда пользователь набирает адрес, соответствующий его банку. В результате жертва попадает на один из ложных сайтов.

Механизмов защиты от фарминга на сегодня не существует. Разве что, необходимо внимательно смотреть за получаемой почтой, регулярно обновлять антивирусные базы, закрыть окно предварительного просмотра в почтовом клиенте и т.д.

Технологии интернет-мошенников

Впрочем, чаще всего мошенничеством занимаются не студенты-одиночки, а целые фирмы. Так, этой зимой жертвой мошенников стал один из крупнейших легальных интернет-магазинов.

Начиналось все безобидно: постоянные покупатели получили на свои электронные адреса письма с очередным выгодным предложением от знакомого им магазина.

Кто же не купится на технику со скидкой в 60%, да еще и от проверенного продавца? Люди кликали на ссылку, размещенную в письме, и делали заказ. Курьер приносил им товар и брал деньги.

Проблемы начались два-три месяца спустя, когда купленные товары один за другим начали ломаться. Возмущенные покупатели оборвали номера телефонов службы поддержки клиентов интернет-магазина, всучившего им некачественную продукцию.

Но там только пожимали плечами: мол, ничего не ведаем и таких товаров вам не доставляли. Схема обмана оказалась одновременно проста и хитроумна. Более мелкие конкуренты интернет-магазина создали фальшивый сайт , в точности копирующий дизайн и даже название своего «большого брата».

Затем с помощью одной из баз данных (которые, кстати, свободно продаются в Сети) разослали клиентам этого магазина выгодные предложения.

Единственное отличие - в ссылке, куда покупателям предлагали кликнуть, в названии вместо буквы «о» стоял нолик. Разница незаметна, но все заказы, сделанные с помощью поддельной интернет-страницы, шли не в известный магазин, а к его конкурентам.

Как уже позже выяснили следователи, компания, провернувшая аферу, хотела побыстрее избавиться от брака, скопившегося на складах. Подмена реальных сайтов «двойниками» на интернет-сленге называется фишинг (в переводе с английского - рыбалка).

Но если раньше было популярно делать клоны сайтов банков, чтобы с их помощью выведать у пользователей номера счетов и пароли кредитных карточек, то теперь рыбаки-мошенники применяют свои таланты и по другим поводам. Иногда, например, фишингом пользуются просто для того, чтобы подмочить репутацию конкуренту.

Так, хитом прошлого года в Интернете стал фальшивый форум работников одной популярной сети фаст-фуда. Здесь мнимые сотрудники дружно жаловались на расстройство желудка от съеденных на работе блюд...

Но все-таки чаще создатели фальшивых сайтов хотят выманить у потенциальной жертвы деньги.

Ещё одна технология мошенников - "Банковский клон"

Вот, москвич Виктор Брагин уже много лет занимается переводами с английского на русский язык на дому. Заказчики расплачиваются с ним с помощью переводов денег на карточку.

Большую часть покупок Виктор совершает через Интернет. Для таких, как он, банки предоставляют услугу управления своим счетом через специальный сайт.

Однажды я зашел на него, ввел личные данные и попытался заплатить за мобильный телефон, - рассказывает Виктор. - Но перевод почему-то не получился, а два часа спустя мне на телефон пришло SMS-уведомление о снятии денег со счета. Кто-то перевел себе весь мой заработок за последний месяц...

Виктор стал жертвой фарминга - интернет-мошенничества нового поколения. Фарминг - это продвинутый вариант фишинга. Но теперь пользователю не предлагают перейти на фальшивый сайт по ссылке. Теперь липовый сайт вместо настоящего открывается сам.

Начинается все с того, что жертва подхватывает специальный вирус - шпионскую программу, которая отслеживает все операции с деньгами, которые пользователь совершает в Интернете, - объясняет технический специалист одного из московских провайдеров Иван Кожухов. - Информация об этом поступает мошеннику .

Затем происходит взлом зараженного компьютера . Результат: человек пытается зайти на сайт своего банка, но программа переадресует его на фальшивую копию сайта. Ничего не подозревающий пользователь вводит имена, пароли и уже через несколько часов остается без денег...

Как не стать жертвой мошенников:

1. Никогда не вводите пароли от своей почты на сайтах, не внушающих доверия. С помощью пароля от вашего электронного ящика можно восстановить еще десяток паролей от ваших аккаунтов - в том числе банковских.

2. Не ведитесь на предложения с «суперценой» и предоплатой. Большинство легальных продавцов в Сети не требуют заранее оплачивать покупку и уж тем более не продают товар ниже себестоимости.

3. Установите хороший антивирус.

Напишите свое мнение ниже в комментариях. Обсудим.

Тысячи пользователей соцсетей в России стали жертвами шантажа. Иллюзия анонимности заставляет любителей романтических знакомств в сети забыть о безопасности.Виртуальный секс с персональными данными.

"Мы попали в сложную ситуацию и обращаемся к вам за помощью! Сейчас в "ВКонтакте" появился новый вид мошенничества. Молодые люди пишут девушкам, разводят их на личную переписку, порой на интимные фото и видео. Затем начинают требовать деньги, в случае отказа публикуют анкеты девушек на специальном сайте, а затем рассылают материал по полному списку друзей на странице. Многие из пострадавших пытались писать заявления в полицию, но все получают отказные. С этим нужно что-то делать! У многих калечатся жизни, а призвать к ответу мошенников нам никто не помогает! Придавать этому массовую огласку мы боимся, так как тогда все зайдут на этот сайт и увидят наши личные фото! Вы можете оказать нам какое-то содействие?" — такое письмо пришло общественному деятелю, соучредителю "Проект W: сеть взаимопомощи женщин" Алене Поповой от москвички С.

Связываясь с автором письма, я почему-то думал, что это совсем юная барышня. В реальности же жертвой оказалась 28-летняя мать семейства. "Поругалась с мужем, вечером немного выпила, зашла со смартфона пообщаться на сайт знакомств. Нашла собеседника, он попросил адрес странички в "ВКонтакте" — мы продолжили интимное общение в приватном чате ВК. Он попросил прислать мои фото голой. Пощелкала смартфоном и прислала, разные. Он все время почему-то предлагал деньги за секс. А я сказала, что мне деньги не нужны, у меня свой бизнес, еще и сама ему могу заплатить, но если это его сексуальная фантазия, то ради бога. Поговорили так до утра. Потом я закрыла чат. И выбросила из головы".

А уже днем С. в ВК пришло сообщение с другого аккаунта. Некая девушка прислала скриншоты ее ночной переписки, высланные незнакомцу интимные фото, а заодно продемонстрировала, что вся личная информация страницы С. в ВК скопирована, включая ссылки на страницы френдов. Дальше последовало требование заплатить 15 тыс. руб. через кошелек Qiwi. В противном случае вымогатели обещали разослать материал по списку контактов, а заодно отправить на адрес места работы.

Причем переписка в скриншотах была нарезана таким образом, будто С.— проститутка, предлагающая свои услуги. Когда же С. отказалась платить, сообщение от вымогателей поступило ее мужу (его контакт был на страничке ВК).

А потом фотографию С. вместе со всеми персональными данными, включая место работы и телефон, плюс те самые интимные материалы выложили на сайте, который якобы разоблачает дам, готовых спать с кем-то за деньги.

На сайте фотографии пары сотен женщин. В основном 20-30 лет, но попадаются и 40-50-летние. Судя по выложенным данным со страниц ВК, многие замужем. У большинства указано место работы. "Связывалась с некоторыми из этих девушек,— рассказывает С.— Одна была учительницей в школе. После рассылки материалов по ее контактам, среди которых, видимо, были коллеги, работу потеряла".

Жертвами вымогателей становятся не только женщины: аналогичный сайт создан и для мужчин. Там основной компромат в переписке — готовность наладить секс с несовершеннолетней собеседницей. Иные "личные дела" содержат видео мастурбации перед веб-камерой.

И на женском, и на мужском сайтах указан Qiwi-кошелек, куда нужно перевести деньги за удаление компромата.

Покажи сиськи

"Описанный вид преступлений, получивший название sextortion, активно начал развиваться три-четыре года назад на Филиппинах,— рассказал "Деньгам" представитель управления К МВД РФ Александр Вураско.— То есть в этой стране находились мошенники, а их жертвами становились жители США и Европы. В 2014-2015 годах в результате операций Интерпола на Филиппинах задержали несколько десятков злоумышленников. В этом году активность злоумышленников наблюдается в Кот-д"Ивуаре и в Марокко".

В США и Европе жертвы в основном мужчины. Причем если на первых порах девушки перед ними раздевались в реальных видеочатах, то теперь мошенники используют нарезку роликов с порносайтов. Отличить запись от "прямого эфира" сложно.

"В начале 2015 года sextortion массово пришел в Россию. Отечественные мошенники, ориентированные на русскоязычную аудиторию, также используют записи,— рассказывает Александр Вураско.— В прошлом году в России задержали несколько таких преступных групп, чьими жертвами в основном являлись мужчины. В состав групп входили молодые люди до 30 лет, девушек среди них не было ни одной".

Самое страшное бывает, когда жертвами sextortion становятся дети. В 2014 году в Татарстане мать чудом успела спасти 15-летнюю дочь, которая уже собиралась покончить с собой, выпрыгнув из окна,— поймала девочку на подоконнике. Та потом призналась, что уже несколько месяцев под угрозой публикации в сети ее интимных фото высылает некоему шантажисту новые и новые фотографии и видео.

После того как за распространение детского порно начали жестко преследовать почти во всем мире, его производство ушло из коммерческого сегмента в любительский. Для обмена контентом педофилы создают закрытые форумы, где получить доступ к материалам других участников можно, лишь добавляя свои. Один из способов добычи такого контента — sextortion. Вступив в интимное общение с ребенком под маской ровесника или как-то иначе, добиваются получения интимного фото или видео, а потом шантажом вымогают новые.

В конце 2015 года полиция задержала замдиректора подмосковной школы. Женатый мужчина знакомился в соцсетях с 13-14-летними девочками, предлагал им за деньги раздеваться перед веб-камерой онлайн или присылать свои интимные фотографии и видео. Платил по 100-150 руб. за один материал. Задержали педагога прямо в классе, где он давал урок информатики. На изъятом смартфоне в мессенджерах были открыты диалоги с несовершеннолетними собеседницами.

Секс для любителей

С 2008 года падает и рынок обычного порно: доходы снижаются, свежего контента производится все меньше. Причина, во-первых, как и с любым иным видео, в пиратстве. А во-вторых, в сеть хлынул поток любительского, или домашнего, порно.

То же произошло и с платным "вебкамсексом": в связи с развитием быстрого мобильного интернета и мессенджеров с видеочатами народ начал развлекать себя сам — познакомиться с анонимом для "вирта" можно на куче бесплатных чатов.

Если персональные атаки на облака звезд зачастую устраивают одиночки, иногда — обиженные поклонники, то аккаунты простых граждан взламывают организованные группы

Случается, что интимные материалы попадают к мошенникам не в результате знакомства онлайн, а путем взлома хранилища данных, привязанного к Apple ID или аккаунту Google. "Как правило, стараются взламывать аккаунты известных и платежеспособных людей,— говорит адвокат Илья Рейзер.— У обратившихся ко мне звезд мошенники изначально запрашивали суммы порядка десятков миллионов рублей. Но если персональные атаки на облака звезд зачастую устраивают одиночки, иногда — обиженные поклонники, то аккаунты простых граждан взламывают организованные группы".

Используются и вполне олдскульные приемы. "Моя клиентка познакомилась на сайте знакомств с молодым человеком,— рассказывает основатель детективного агентства "Две жизни" Екатерина Шумякина.— На свидание приехал на хорошей машине, был стильно одет. Красиво ухаживал. После нескольких встреч девушка пригласила его к себе домой. На другой день он якобы уехал в командировку. А через пару недель клиентке на телефон пришли ее же пикантные фотографии. И номер электронного кошелька с просьбой перевести 100 тыс. руб. Девушка даже не сразу поняла, что фото сделаны прямо у нее дома. Мачо хватило одного визита, чтобы незаметно оставить несколько маленьких автономных видеокамер с Wi-Fi. Эта самодельная техника проработала недолго, но достаточно, чтобы у мошенников появилось пикантное видео, с которого они сделали и фото".

Расскажите участковому

За год по интернету в управление К пришло всего несколько заявлений от жертв подобного вымогательства, остальные поступили в местные отделы полиции. Но сколько бы их ни было, Александр Вураско уверен, что в реальности жертв в десятки раз больше, нежели обратившихся в правоохранительные органы.

Причина, понятно, в особой деликатности темы. "Общение, после которого меня начали шантажировать, вымогать 4,5 тыс. руб., состоялось 28 сентября. Сразу обратилась к адвокату, он помог составить обращения в полицию и прокуратуру. Вообще, мы написали во все возможные инстанции",— рассказала "Деньгам" одна из девушек, чьи данные выложены на сайте вымогателей.

Упомянутая С. подала заявление в управление К через сайт МВД. "Увы, такого рода преступлениями мы занимаемся, только если они направлены против несовершеннолетних. В случаях же со взрослыми потерпевшими мы можем только оказать консультации местным подразделениям уголовного розыска, которые ведут расследование",— говорит Александр Вураско.

Заявление С. было передано в территориальное ОВД. Оттуда ей позвонил участковый и пригласил написать подробное объяснение. "Передали почему-то не в мое ОВД, а в другое, но это и к лучшему,— рассказывает С.— Мне же пришлось предоставить распечатки всей той переписки, материалов, которыми меня шантажируют. Делиться этим со своим участковым было бы совсем неприятно".

По словам участкового, лично он с таким делом сталкивается впервые — как будут расследовать, представляет плохо. Зато эксперты представляют себе это хорошо. Если мошенники — профессионалы, просто так по IP-адресу их местонахождение не вычислишь. Деньги принимают, понятно, на анонимный электронный кошелек: магическая сумма 15 тыс. руб.— как раз лимит для разовых переводов неидентифицированному получателю. Для обналичивания используют переводы через цепочку разных кошельков или банков, в том числе иностранных. Каждое такое звено требует от сыщиков дополнительных запросов, так что расследование может растянуться на несколько месяцев. В случае же с международными группами необходима совместная работа правоохранительных органов нескольких стран.

Так что же делать жертвам? Ведь пока шантажистов ловят, те вполне успеют осуществить обещанную рассылку. Да и упомянутые сайты с интимными материалами открыты для всеобщего обозрения.

"На сайтах есть имена-фамилии, номера телефонов и фотографии людей, которые, очевидно, согласия на использование персональных данных вне рамок соцсети "ВКонтакте" не давали. Это нарушение правил обработки персональных данных. Гражданину нужно обратиться с жалобой в Роскомнадзор, который как регулятор может принять меры, предусмотренные ст. 23 закона N152-ФЗ "О персональных данных",— заблокировать интернет-страницы с данными обратившегося гражданина,— рассказывает руководитель Центра защиты цифровых прав, ведущий юрист "Роскомсвободы" Саркис Дарбинян.— Роскомнадзор может и полностью ограничить доступ к ресурсу. Однако для этого уже требуется решение суда. В суд может обратиться сам гражданин либо прокурор в защиту интересов этого самого гражданина или даже неопределенного круга лиц. После вступления в силу решения суда заявитель или прокурор обращается в Роскомнадзор с заявлением о включении сайта в реестр нарушителей. После этого все операторы связи в стране будут обязаны ограничивать к нему доступ".

Однако мошенники к такому повороту зачастую готовы — переносят сайт на домен с таким же именем в другой доменной зоне. Но компромат на каком-то сайте, понятно, не самое опасное — вероятность, что туда зайдут знакомые, невелика. Так, анализ трафика сайта, на котором были выложены данные С., показал, что его посещают от 2 до 8 тыс. пользователей в месяц.

Другое дело — угроза персональной рассылки знакомым. "Моего сына недавно так шантажировали через "ВКонтакте", угрожая разослать по списку друзей компрометирующее видео,— рассказал пожелавший остаться неназванным руководитель IT-компании.— Мошенник оказался непрофессионалом. Мы своими силами без помощи правоохранителей вычислили его в другом регионе страны. И в удаленном доступе стерли все видео в его компьютере без возможности восстановления".

Технически выполнить такую операцию в отношении слабозащищенной системы несложно, достаточно запустить троян на интересующий компьютер, который откроет доступ удаленному администратору. Другое дело, что сам по себе такой прием есть прямое нарушение закона: статья 272 УК РФ "Неправомерный доступ к компьютерной информации".

Не платить

Сотку (даже рублей) за такое жалко отдавать, поэтому я заранее извиняюсь перед теми людьми, которым придет видео со мной и моим членом

"Меня так на секс по веб-камере развели в Facebook. Причем девушка была англоязычная,— рассказывает журналист Александр Крупниций.— Попросили €3 тыс. Через 30 мин. торга цена упала до €100. Выслали инструкции: деньги перевести Western Union, потом уведомить на е-mail". Понервничав часок и выкурив полпачки сигарет, Александр решил не платить. Написал об этой истории подробный пост в Facebook, закончив его так: "Сотку (даже рублей) за такое жалко отдавать, поэтому я заранее извиняюсь перед теми людьми, которым придет видео со мной и моим членом. Особенно перед коллегами, друзьями родителей и родителями друзей. Не смотрите его или смотрите — не важно. Отнеситесь к ситуации с юмором. P.S. Ржу над собой до сих пор". В этом случае рассылка так и не состоялась.

На пост Александра откликнулись несколько человек, попавших в аналогичную ситуацию. "Меня так четыре раза разводили,— рассказал один.— Даже друзьям рассылали. Друзья поржали". Другой сообщил, что заплатил 3 тыс. руб., но добавил, что если бы просили больше, предпочел бы рассылку.

Может, имеет смысл заплатить вымогателям, чтобы отстали? Или...

Вчера со мной произошло событие, которое меня взволновало. Столкнулся с новым видом мошенничества. Слава Богу, всё закончилось благополучно. Возможно, для кого-либо это будет уроком, чтобы не попасть на уловки мошенников: А случилось со мной следующее. Я периодически обновляю резюме и посылаю их в различные интернет порталы по трудоустройству типа «Хед Хантер», «Работа Ру», «Суперджоб» и т.д.

Так вот, я обновил своё резюме на этих интернет-порталах, в том числе и на «Авито», сайте, на котором размещены объявления по купле и продаже, а так же объявления по предоставлению услуг. Я периодически пользуюсь услугами этого сайта. Тем паче, услуги бесплатные, а в моём нынешнем положении безработного это очень существенно.

Итак, я обновил резюме на сайте «Авито», где были указаны мои инициалы, (ФИО), контактные данные (телефон, адрес электронной почты). И мне периодически звонят потенциальные работодатели, ссылаясь на этот сайт. В том числе, был звонок вчера утром. Привожу (по памяти) диалог, происшедший между звонившим и мной:

— Доброе утро. Меня зовут Сергей, я звоню Вам по объявлению. Вы ещё ищете работу? Какую работу Вы ищете конкретно?

— Доброе утро Сергей. Да, ищу. Что Вы хотите мне предложить? Из какого источника Вы узнали обо мне? Дело в том, что я подавал резюме на различные порталы.

— Я звоню по объявлению из «Авито».

— Huh? Я ведь подробно указал в резюме, какую ищу работу, на каких условиях и с какой зарплатой. Если Вы читали моё резюме, должны были обо всём этом узнать из него.

— К сожалению, я увидел в объявлении только то, что Вы ищите работу, Ваш телефон и имя-отчество. Больше никаких данных не было.

— Странно. Возможно, когда я сегодня обновлял резюме, какие-то данные исчезли с сайта, ответил я. А что Вы хотите предложить?

— Временную подработку. Вас это интересует?

— А что за подработка, конкретно?

— Дело в том, что я живу и работаю в Москве. А в Санкт-Петербурге у меня в Вашем районе, недалеко от адреса, который Вы указали в объявлении, живёт мой престарелый отец. Его зовут Николай Николаевич, ему 78 лет и он инвалид. Ему нужно ежедневно покупать и приносить продукты из магазина.

— Допустим. А кто ему покупал продукты раньше и почему он это не делает сейчас?

— Раньше это делала женщина с Украины, но вчера она срочно уехала на Родину в связи с семейными обстоятельствами, и мой отец остался без продуктов. А он привык к тому, что ему ежедневно покупают продукты, в небольших количествах, чтобы всегда были свежие.

— Вы смогли бы за оплату 500 рублей в день покупать для моего отца продукты? Тем более, это ведь рядом с Вашим домом.

— Конечно, смог бы, ответил я. Только мне не понятно, почему Вы не обращаетесь в Социальные службы. Если Ваш отец инвалид, то ему должны оказывать социальную помощь.

— Да, должны, но это обойдётся мне значительно дороже — отвечает оппонент. Ну что, согласны?

— А каким образом это будет происходить? — спросил я

— Всё очень просто — ответил Сергей. Вы приходите в ближайший магазин, где есть терминал Сбербанка, я перечислю деньги на Вашу пластиковую карту, Вы покупаете продукты, приносите домой к моему отцу, фотографируете их и отправляете фотографии на электронный адрес, который я укажу в «смс». Я, получив эти фото, сразу отправлю Вам деньги за доставку. Устраивает Вас такой расклад?

— А какие продукты нужно покупать? — спрашиваю я. Он мне отвечает, что позвонит, согласует с отцом и пришлёт мне список «смской».

Через пять минут получаю список, в котором: одна курица, среднего размера, пол-кило говяжьего фарша, буханка чёрного бородинского хлеба, 250 грамм сметаны (жирность 20%), литр молока »Простоквашино», десяток яиц и два минтая.

— Я уточняю: два минтая — это два килограмма?

— Нет, смеётся Сергей, две штуки, это для кота.

— Хорошо, я подумаю, отвечаю я. Позвоните минут через 10.

Вроде, всё понятно и прозрачно, думаю я, никакого криминала. Да и по голосу, заказчик «чел» культурный и вежливый, всё доходчиво объяснил. Почему бы не помочь «самаритянину», все мы «люди-человеки», каждый из нас может оказаться в такой ситуации. Да и денежка, хоть и небольшая, лишней не будет (15000 рублей в месяц).

Проверил по карте адрес, названный Сергеем. Вроде недалеко, всего в 10 минутах ходьбы. Ну что ж, пожалуй, соглашусь, думаю я. Да, и, если будет работа по специальности, в качестве дополнительного «приработка» эти деньги точно лишними не будут.

Минут через 10 звонок:

— Ну что, Вы согласны?

— Да, отвечаю я. Когда нужно приступать?

— Да хоть сейчас, если Вы свободны.

— О К. Какие дальнейшие действия?

— Идите в ближайший продуктовый магазин, где есть терминал Сбербанка и ждите моего звонка. Готовы?

— Хорошо.

Одеваюсь, выхожу из дома. По дороге в магазин ещё раз всё обдумываю и решаю, что вроде никакого подвоха нет. Прихожу в магазин. Вижу автомат Сбербанка.

В это время звонит Сергей и спрашивает у меня, дошёл ли я до магазина и есть ли в нём терминал Сбербанка? Я ответил утвердительно. Сергей попросил продиктовать номер пластиковой карты, чтобы отправить мне деньги. Я продиктовал. Через 5 минут звонок.

— Ну что, деньги пришли?

— Пока нет.

— Как нет, недоумевает Сергей? Я ведь только что отправил Вам. Давайте ещё раз проверим номер Вашей карты.

Я вновь диктую ему свой номер.

— Всё верно, говорит Сергей. Странно, почему не проходят деньги? А вы точно уверены, что деньги не пришли?

— Не пришли, отвечаю я. Мне обычно сразу на телефон приходит «смс» о получении и снятии денег. Раз его нет, значит, деньги не пришли.

— Может быть, смс придёт позже, а деньги уже на счету? — говорит Сергей. А Вы сможете проверить, может они уже на счету?

— Хорошо, я сейчас проверю, отвечаю я. Всовываю пластиковую карту, набираю код и проверяю сумму на карте. Никаких поступлений нет. О чём и говорю Сергею. Он отвечает, а как Вы это сделали, проверяли? Я ему отвечаю, что так- то и так. Он мне говорит, что я это сделал неправильно, и он подскажет, как сделать это правильно (сам работает в банке и знает, как нужно правильно всё это делать).

Я подумал, может, действительно, я совершил какую-то ошибку и неправильно нажал комбинацию кнопок. Сергей мне говорит:

— Давайте я «пошагово» объясню, как надо правильно делать. Я говорю — хорошо, диктуйте. Он мне: вставьте карту, наберите свой код, затем нажмите правую снизу кнопку, затем левую сверху.

— Проделали это? Должна появиться такая-то надпись. Нужно нажать ещё такую-то и такую кнопку. Я всё это проделал. Он мне говорит, что теперь всё должно быть в порядке и деньги должны прийти мне на счёт вместе с «смской».

Я прождал ещё минут пять. Денег, как и «смс» как не было, так и нет. Звоню Сергею. Он не отвечает. Тут я заподозрил неладное. Похоже, меня пытались «кинуть» думаю я. Но, как говорится, на «хитрую ж… есть х.. с винтом» Смех

Я, как только пришёл в магазин, сразу снял все наличные деньги, которые были на карточке (ибо их было немного, всего-то пару тысяч). На всякий случай («бережёного БОГ бережёт»). Подозрения у меня возникали и ранее, но, сняв все наличные деньги, я был спокоен. Мне было любопытно, что мне смогут сделать мошенники. Ведь в тот момент, когда меня попросили провести манипуляции кнопками, я уже догадывался, что это мошенники.

Тут же сходил в Сбербанк, благо он совсем рядом, подошёл к менеджеру и объяснил ситуацию. Они мне сказали, что это такой вид мошенничества, путём манипуляций с кнопками они получили доступ к моим личным данным. Но, так как я сразу пришёл в Сбербанк, они заблокировали мне карточку. Так что, мошенники, помимо того, что «обломились», так как на карточке не было денег, ничего в дальнейшем не смогли бы с ней сделать, ибо её заблокировали. Я написал заявление, и мне сказали, что через неделю можно будет зайти за новой карточкой.

Вот такая история нового мошенничества. Быть может, кому-то она сможет пригодиться, чтобы предотвратить аналогичное мошенничество. Дааа, настоящий спектакль разыграли, даже я, умудрённый сединами человек, чуть не попался. Вот как прогрессирует мошенничество. Чего только не придумывают. И главное, «играют» на сострадании, желании помочь. Да и на естественном желании подзаработать.

А вечером, когда с работы пришёл зять, я ему рассказал эту историю. Он у меня немного разбирается в мобильных устройствах и интернете. Зашёл в мой личный кабинет в Сбербанке, и проверил, пытались ли с моего счёта куда-либо переводить деньги или снимать. Так вот, за те три минуты, которые понадобились мне для того, чтобы дойти до Сбербанка и менеджеры заблокировали мою карту, эти ушлые ребята пытались с моего счёта отправить средства на какие-то свои «левые» счета. И, естественно, «обломились». Улыбка Wink

На всякий случай привожу здесь номера телефонов «псевдо» Сергея, с которых он мне звонил, хотя прекрасно понимаю, скорее всего, мошенник уже выбросил эти «симки» и таких у него много. Cool

Тем не менее … 8 967 4887590; 8 903 3305523