1 уровень защищенности персональных данных. Акт определения уровня защищенности пдн при их обработке в испдн

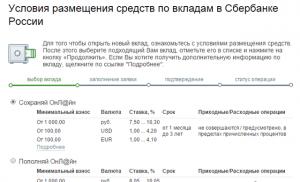

Постановление правительства № 1119 от 01.11.2012 "Требования к защите персональных данных при их обработке в информационных системах персональных данных" устанавливает 4 уровня защищенности персональных данных, которые определяются видом ИСПДн, типом актуальных угроз и количеством субъектов ПДн, обрабатываемых в информационной системе (см. таблица 1).

Таблица 1

| Виды ИСПДн | Уровни защищенности ИСПДн | ||

| угрозы 1 типа | угрозы 2 типа | угрозы 3 типа | |

| ИСПДн-С | 2 < 100000 > 1 | 3 < 100000 > 2 | |

| ИСПДн-Б | Тип ИСПДн | ||

| ИСПДн-О | 3 < 100000 > 2 | ||

| ИСПДн-И | 3 < 100000 > 2 | 4 < 100000 > 3 |

Виды ИСПДн

ИСПДн-С – ИСПДн обрабатывающая специальные категории ПДн, касающиеся расовой, национальной принадлежности, политических взглядов, религиозных и философских убеждений, состояния здоровья, интимной жизни субъектов.

ИСПДн-Б – ИСПДн обрабатывающая биометрические сведения, которые характеризуют физиологические и биологические особенности человека, на основании которых можно установить его личность и которые используются оператором для установления личности субъекта персональных данных, и не обрабатываются сведения, относящиеся к специальным категориям персональных данных.

ИСПДн-О – ИСПДн обрабатывающая общедоступные Пдн.

ИСПДн-И – ИСПДн обрабатывающая иные категории ПДн

В этом же Постановлении установлено три типа угроз Пдн:

Угрозы 1-го типа (уровень системы) актуальны для информационной системы, если для нее в том числе актуальны угрозы, связанные с наличием недокументированных (недекларированных) возможностей в системном программном обеспечении, используемом в информационной системе.

Угрозы 2-го типа (уровень приложения) актуальны для информационной системы, если для нее в том числе актуальны угрозы, связанные с наличием недокументированных (недекларированных) возможностей в прикладном программном обеспечении, используемом в информационной системе.

Угрозы 3-го типа (уровень пользователя) актуальны для информационной системы, если для нее актуальны угрозы, не связанные с наличием недокументированных (недекларированных) возможностей в системном и прикладном программном обеспечении, используемом в информационной системе.

Определение типа угроз безопасности, актуальных для информационной системы, производится оператором ПДн с учетом оценки возможного вреда, который может быть причинен субъектам персональных данных. От типа угрозы будет зависеть не только требуемый уровень защищенности ИСПДн, но и класс используемых для ее защиты СЗИ, и прежде всего, обязательное прохождение СЗИ контроля отсутствия недекларированных возможностей (НДВ).

Под которым понимаются, дополнительные требования ФСТЭК России к проверке программных и программно-аппаратных продуктов, реализующих функции защиты информации на отсутствие умышленных или иных недекларированных возможностей. На практике это исследование исходного текста программ на предмет отсутствия в нем "программных закладок", "троянских коней" и других вредоносных кодов. До недавнего времени данные требования предъявлялись лишь к СЗИ, используемых в системах защиты автоматизированных систем, обрабатывающих государственную тайну. С выходом документов ФСТЭК по защите персональных данных указанные требования распространяются и на СЗИ, применяемые в ИСПДн 1 и 2 уровня защиты. Руководящий документ "Защита от несанкционированного доступа к информации. Часть 1. Программное обеспечение средств защиты информации. Классификация по уровню контроля отсутствия недекларированных возможностей" (РД НДВ) устанавливает четыре уровня контроля отсутствия недекларированных возможностей. Каждый уровень характеризуется определенной минимальной совокупностью требований. Для ПО, используемого при защите информации, отнесенной к государственной тайне, должен быть обеспечен уровень контроля не ниже третьего. Для защиты ПДн и государственных информационных систем, не обрабатывающих государственную тайну, достаточно четвертого уровня контроля.

В предыдущих документах ФСТЭК жестко определял, что для ИСПДн первого класса (К1) необходимы СЗИ прошедшие контроль НДВ. В действующих сегодня требованиях оператор сам вправе определять тип угроз, а соответственно определять – существует угроза НДВ или нет.

Разумно считать, что первый тип угроз может быть актуален только для ИСПДн каким-то образом интересующие спецслужбы: ПДн федерального масштаба, данные первых лиц государства и пр. В качестве аргумента может служить предположение, что разработчиками практически всего системного ПО являются несколько известных западных корпораций, дорожащих своей репутацией. Но, не исключено, что сотрудничающих со спецслужбами государств, резидентами которых они являются. Трудно представить мотивацию этих вендеров, что бы дискредитировать "спроектированные закладки", подвергая свой бизнес огромным рискам.

С угрозами второго типа, ситуация схожа, но имеет свою особенность. Часто в качестве прикладного используется "самописное" или заказное программное обеспечение. И здесь вероятность наличия случайной или преднамеренной "закладки", как ни странно может оказаться выше. Часто недокументированные возможности закладываются исключительно с "добрыми" намерениями, например, для удаленного доступа к компьютеру пользователя, с целью разрешения его проблем.

УК РФ

Документ проанализирован в 1 вопросе.

В данном посте хотелось бы осветить такой документ, как Акт определения уровня защищенности ПДн при их обработке в ИСПДн . Это, если можно так сказать, перерождение Акта классификации ИСПДн . Основной камень преткновения, который я встретил, это не совсем понятная картина в том, что является законодательным инструментом в написании данного акта. Дело в том, что ранее этот акт классификации ИСПДн писался на основании приказа ФСТЭК России, ФСБ России, Мининформсвязи России от 13 февраля 2008 г. № 55/86/20 «Об утверждении порядка проведения классификации информационных систем персональных данных», который и утверждает порядок классификации. Но издан этот приказ в соответствии с пунктом 6 Постановления Правительства №781 от 17 ноября 2007 г., которое утратило силу в связи с выходом Постановления Правительства № 1119 от 1 ноября 2012. Таким образом, приказ действующий, а вышестоящий документ – нет. В свою очередь в ПП 1119 нет привязки к категории ИСПДн, однако есть привязка к уровню защищенности персональных данных, который должен быть обеспечен при их обработке в ИСПДн.

Итак начать нужно с названия документа: «Акт определения уровня защищенности персональных данных при их обработке в информационной системе персональных данных «**********» Его я подсмотрел у Андрея Прозорова и оно меня целиком и полностью устроило. Надо отметить, что Андрей и по акту помог некоторыми комментариями, за что ему отдельное «Спасибо!» («Спасибо» лишним не бывает, Андрей улыбается;)).

Определяем состав комиссии. У меня в документе это реализовано таблицей, однако можно и текстом. Как говорится, на вкус и цвет все фломастеры разные.

После пишем, на основании какого документа мы определяем, какой уровень защищенности нам необходимо обеспечить. Естественно, это ПП 1119. Однако есть мнение, что т.к. приказ №55/86/20 еще не утратил силу, то указать желательно и его. Привычка регулятора может сыграть злую шутку. У меня текст следующий:

«Комиссия, рассмотрев исходные данные информационной системы персональных данных (ИСПДн) «********»в соответствии с Постановлением Правительства Российской Федерации №1119 от 1 ноября 2012 «Об утверждении требований к защите персональных данных при их обработке в информационных системах персональных данных» и учетом приказа ФСТЭК России, ФСБ России, Мининформсвязи России от 13 февраля 2008 г. № 55/86/20 «Об утверждении порядка проведения классификации информационных систем персональных данных», определила:»

- Категории персональных данных, обрабатываемых в информационной системе . Здесь, согласно ПП 1119 у нас есть 4 варианта: иные, общедоступные, биометрические, специальные. Также рекомендую по тексту расписать, что подразумевается под каждой категорией ПДн.

- Объём обрабатываемых персональных данных . Здесь все просто, либо менее 100 000, либо более 100 000.

- Угрозы, актуальные для информационной системы . Опять таки, типы угроз расписаны в ПП 1119. И также по тексту описываем, какие угрозы к какому типу относятся. Желательно описать, почему именно этот тип угроз, либо сослаться на модель угроз.

- Тип субъектов персональных данных, обрабатываемых в информационной системе . Тоже все просто. Это либо только сотрудники оператора, либо нет. Также лучше пояснить, что значит «сотрудники оператора». Вам не сложно, а у регулятора меньше поводов зацепиться.

- К специальной или типовой относится ИСПДН . Здесь также лучше расписать, по каким критериям происходит отнесение. Только это уже берется не из ПП 1119, а из «трехглавого» приказа №55/86/20.

- Структуру ИСПДн (автономная, локальная, распределенная)

- Имеются ли подключения ИСПДн к сетям общего пользования

- Режим обработки ПДн в ИСПДн (однопользовательский или многопользовательский)

- Имеется ли разграничение доступа

- Территориальное расположение ИСПДн (Целиком в пределах РФ или нет)

Под уровнем исходной защищенности информационной системы персональных данных (ИСПДн) понимается обобщенный показатель, зависящий от технических и эксплуатационных характеристик ИСПДн, а именно:

- территориальное размещение;

- наличие соединению сетями общего пользования;

- встроенные (легальные) операции с записями баз персональных данных;

- разграничение доступа к персональным данным;

- наличие соединений с другими базами персональных данных иных ИСПДн;

- уровень обобщения (обезличивания) персональных данных;

- объем персональных данных, который предоставляется сторонним пользователям ИСПДн без предварительной обработки.

Определяется уровень исходной защищенности ИСПДн (Y₁) в соответствии с Методикой определения актуальных угроз безопасности персональных данных при их обработке в информационных системах персональных данных, утвержденных ФСТЭК России в 2008 году. Уровень исходной защищенности ИСПДн (Y₁) применяется для оценки возможности реализации угроз безопасности персональных данных и .

ФСТЭК России выделило 3 (три) уровня исходной защищенности ИСПДн (Y₁):

- высокий;

- средний;

- низкий.

Таблица 1. Показатель исходного уровня защищенности ИСПДн

| Уровень защищенности | |||

| Высокий | Средний | Низкий | |

| 1. По территориальному размещению: | |||

| распределенная ИСПДн, которая охватывает несколько областей, краев, округов или государство в целом; | - | - | + |

| городская ИСПДн, охватывающая не более одного населенного пункта (города, поселка); | - | - | + |

| корпоративная распределенная ИСПДн, охватывающая многие подразделения одной организации; | - | + | - |

| локальная (кампусная) ИСПДн, развернутая в пределах нескольких близко расположенных зданий; | - | + | - |

| + | - | - | |

| ИСПДн, имеющая многоточечный выход в сеть общего пользования; | - | - | + |

| ИСПДн, имеющая одноточечный выход в сеть общего пользования; | - | + | - |

| ИСПДн, физически отделенная от сети общего пользования | + | - | - |

| чтение, поиск; | + | - | - |

| запись, удаление, сортировка; | - | + | - |

| модификация, передача | - | - | + |

| ИСПДн, к которой имеют доступ определенные перечнем сотрудники организации, являющейся владельцем ИСПДн, либо субъект персональных данных; | - | + | - |

| ИСПДн, к которой имеют доступ все сотрудники организации, являющейся владельцем ИСПДн; | - | - | + |

| ИСПДн с открытым доступом | - | - | + |

| 5. По наличию соединений с другими базами персональных данных иных ИСПДн: | |||

| интегрированная ИСПДн (организация использует несколько баз персональных данных ИСПДн, при этом организация не является владельцем всех используемых баз персональных данных); | - | - | + |

| ИСПДн, в которой используется одна база персональных данных, принадлежащая организации – владельцу данной ИСПДн | + | - | - |

| 6. По уровню обобщения (обезличивания) персональных данных: | |||

| ИСПДн, в которой предоставляемые пользователю данные являются обезличенными (на уровне организации, отрасли, области, региона и т.д.); | + | - | - |

| ИСПДн, в которой данные обезличиваются только при передаче в другие организации и не обезличены при предоставлении пользователю в организации; | - | + | - |

| ИСПДн, в которой предоставляемые пользователю данные не являются обезличенными (т.е. присутствует информация, позволяющая идентифицировать субъекта персональных данных) | - | - | + |

| 7. По объему персональных данных, которые предоставляются сторонним пользователям ИСПДн без предварительной обработки: | |||

| ИСПДн, предоставляющая всю базу данных с персональными данными; | - | - | + |

| ИСПДн, предоставляющая часть персональных данных; | - | + | - |

| ИСПДн, не предоставляющая никакой информации. | + | - | - |

Правила определения исходного уровня защищенности ИСПДн

Исходная уровень защищенности ИСПДн определяется следующим образом.

1. ИСПДн имеет высокий уровень исходной защищенности, если не менее 70% характеристик ИСПДн соответствуют уровню «высокий» (суммируются положительные решения по первому столбцу, соответствующему высокому уровню защищенности), а остальные – среднему уровню защищенности (положительные решения по второму столбцу).

Таблица 2. Условия определения высокого уровня исходной защищенности

| Технические и эксплуатационные характеристики ИСПДн | Уровень защищенности | ||

| Высокий | Средний | Низкий | |

| ∑ ≥ 70% | ∑ ≤ 30% | 0% | |

2. ИСПДн имеет средний уровень исходной защищенности, если не выполняются условия по пункту 1 и не менее 70% характеристик ИСПДн соответствуют уровню не ниже «средний» (берется отношение суммы положительные решений по второму столбцу, соответствующему среднему уровню защищенности, к общему количеству решений), а остальные – низкому уровню защищенности.

Таблица 3. Условия определения среднего уровня исходной защищенности

| Технические и эксплуатационные характеристики ИСПДн | Уровень защищенности | ||

| Высокий | Средний | Низкий | |

| ∑ < 70% | ∑ ≥ 70% | ∑ ≤ 30% | |

3. ИСПДн имеет низкую степень исходной защищенности, если не выполняются условия по пунктам 1 и 2.

Таблица 4. Условия определения низкого уровня исходной защищенности

| Технические и эксплуатационные характеристики ИСПДн | Уровень защищенности | ||

| Высокий | Средний | Низкий | |

| ∑ < 70% | ∑ < 70% | ∑ > 0% | |

При составлении перечня актуальных угроз безопасности персональных данных каждой степени исходного уровня защищенности ИСПДн ставится в соответствие числовой коэффициент Y₁, а именно:

- 0 – для высокой степени исходной защищенности;

- 5 – для средней степени исходной защищенности;

- 10 – для низкой степени исходной защищенности.

Пример определения уровня исходной защищенности ИСПДн

Требуется определить уровень исходной защищенности автоматизированного рабочего места пользователя управляющей компании, которая взаимодействует через сеть общего пользования "Интернет" с ГИС ЖКХ, с учетом правил определения исходного уровня защищенности ИСПДн (таблицы 2, 3, 4), результаты занесем в таблицу 5.Таблица 5. Исходная степень защищенности автоматизированного рабочего места пользователя

| Технические и эксплуатационные характеристики ИСПДн | Уровень защищенности | ||

| Высокий | Средний | Низкий | |

1. По территориальному размещению: |

+ | ||

| локальная ИСПДн, развернутая в пределах одного здания | + | ||

| 2. По наличию соединения с сетями общего пользования: | + | ||

| ИСПДн, имеющая одноточечный выход в сеть общего пользования | + | ||

| 3. По встроенным (легальным) операциям с записями баз персональных данных: | + | ||

| модификация, передача | + | ||

| 4. По разграничению доступа к персональным данным: | + | ||

| ИСПДн, к которой имеют доступ определенные перечнем сотрудники организации, являющейся владельцем ИСПДн, либо субъект персональных данных | + | ||

| 5. По наличию соединений с другими базами персональных данных иных ИСПДн | + | ||

| интегрированная ИСПДн (организация использует несколько баз персональных данных ИСПДн, при этом организация не является владельцем всех используемых баз персональных данных) | + | ||

| 6. По уровню обобщения (обезличивания) ПДн: | + | ||

| ИСПДн, в которой предоставляемые пользователю данные не являются обезличенными (т.е. присутствует информация, позволяющая идентифицировать субъекта ПДн) | + | ||

| 7. По объему ПДн, которые предоставляются сторонним пользователям ИСПДн без предварительной обработки: | + | ||

| ИСПДн, предоставляющая часть ПДн | + | ||

Итак, начнем с самого начала. Попробуем понять откуда «растут ноги»?

26 января 2007 г. вступил в силу Федеральный закон № 152-ФЗ «О персональных данных», который определил необходимость защиты персональных данных субъектов (далее ПДн) в целях зашиты прав и свобод человека и гражданина. За невыполнение требований данного закона предусмотрена административная и уголовная ответственность как для юридических, так и физических лиц (сотрудников и руководителей организаций), а деятельность самой организации может быть приостановлена по требованию Роскомнадзора. Таким образом, операторы информационных систем персональных данных (далее ИСПДн) обязаны защищать переданные им ПДн от угроз, реализация которых может повлечь за собой ущерб владельцам этих данных.

Напомним, что такое персональные данные . В соответствии с законом, определение звучит так: «Персональные данные – любая информация, относящаяся к определенному или определяемому на основании такой информации физическому лицу (субъекту ПДн), в том числе его фамилия, имя, отчество, год, месяц, дата и место рождения, адрес, семейное, социальное, имущественное положение, образование, профессия, доходы, другая информация». То есть, если идти от обратного, то только та совокупность данных, которая позволяет определить конкретный субъект, является персональной .

1.2. СЭД и ПДн: есть ли взаимосвязь?

Имеет СЭД отношение к проблеме обеспечения защиты ПДн?

Ответ – да. Если СЭД содержит в своем составе справочники сотрудников предприятия и контрагентов, и эти данные хранятся в системе таким образом, что может быть определен конкретный субъект, это означает, что она содержит ПДн. Плюс в СЭД также могут храниться и обрабатываться различные анкеты, характеристики, персональные дела, истории болезней и т.д. – а эти документы в том числе относятся к определенной категории ПДн. Ситуация «усугубляется», если компания ориентирована на работу с физическими лицами и СЭД вовлечена в сферу их обслуживания. Это касается органов государственной власти, где ведется непосредственная работа с населением; медицинские и образовательные учреждения; телекоммуникационные компании; кредитные организации и т.д. – операторы ПДн.

Отметим, что в законе прямо не указываются какими конкретными средствами и методами обеспечения безопасности ПДн должен пользоваться оператор. До 1 июля 2011 года мы руководствовались постановлениями правительства РФ за номерами 781, 512 и 687, так называемых "приказом Трех" и приказом ФСТЭК № 58. После чего был принят 261-ФЗ и "Старая" часть 3 ст. 19 "растеклась" по нескольким частям нового закона, изменившись до неузнаваемости.

|

Ч. 3 ст. 19: «Правительство Российской Федерации, с учетом возможного вреда субъекту персональных данных, объема и содержания обрабатываемых персональных данных, вида деятельности, при осуществлении которого обрабатываются персональные данные, актуальности угроз безопасности персональных данных, устанавливает: ● уровни защищенности персональных данных при их обработке в информационных системах персональных данных в зависимости от угроз безопасности этих данных; ● требования к защите персональных данных при их обработке в информационных системах персональных данных, исполнение которых обеспечивает установленные уровни защищенности персональных данных; ● требования к материальным носителям биометрических персональных данных и технологиям хранения таких данных вне информационных систем персональных данных». |

Вот мы с вами впервые столкнулись с термином «Уровень защищенности ПДн». Что это и с чем его «едят»?

1.3. Определение уровня защищенности ПДн

Уровень защищенности персональных данных - это комплексный показатель, который характеризует выполнение требований, нейтрализующих угрозы безопасности информационных систем персональных данных. Для определения уровня защищенности необходимо установить категории обрабатываемых персональных данных субъектов (физических лиц), вид обработки по форме отношений между субъектами и организацией, количество субъектов, а также тип угроз актуальных для информационной системы.

● 1 группа - специальные категории ПДн , к которым относятся информация о национальной и расовой принадлежности субъекта, о религиозных, философских либо политических убеждениях, информацию о здоровье и интимной жизни субъекта;

● 2 группа - биометрические ПДн , то есть данные, характеризующие биологические или физиологические особенности субъекта, например фотография или отпечатки пальцев;

● 3 группа - общедоступные ПДн , то есть сведения о субъекте, полный и неограниченный доступ к которым предоставлен самим субъектом;

● 4 группа - иные категории ПДн , не представленные в трех предыдущих группах.

По форме отношений между вашей организацией и субъектами обработка подразделяется на 2 вида:

● обработка персональных данных работников (субъектов, с которыми ваша организация связана трудовыми отношениями);

● обработка персональных данных субъектов, не являющихся работниками вашей организации.

По количеству субъектов, ПДн которых обрабатываются, нормативным актом определены лишь 2 категории:

● менее 100 000 субъектов;

● более 100 000 субъектов;

И наконец, типы актуальных угроз:

● угрозы 1-го типа связанны с наличием недекларированных (недокументированных) возможностей в системном ПО, используемом в ИСПДн;

● угрозы 2-го типа связанны с наличием недекларированных возможностей в прикладном ПО, используемом в ИСПДн;

● угрозы 3-го типа не связаны с наличием недекларированных возможностей в программном обеспечении, используемом в ИСПДн.

Как установить тип актуальных угроз не регламентировано, поэтому предприятие может как провести работы по определению уровня защищенности самостоятельно (за исключением аттестации, для которой требуется специальная лицензия), так и привлечь внешних консультантов.

Установив исходные данные, для конкретной ИСПДн определяется уровень защищенности ПДн в соответствии со следующей таблицей:

Таблица 1. Определение уровня защищенности ПДн

1.4. Сертифицированный продукт: нужен или нет.

Подведем итоги в рамках первой части нашего исследования.

Если в СЭД будут храниться ПДн, значит необходима сертификация данной системы. Как правило, в сертификации продукта заинтересован сам разработчик данного софта, а заказчику остается только приобрести сертифицированный экземпляр продукта. Сертификат на конкретную версию или поколение выдает ФСТЭК России на строго определенный срок. Фактически данный сертификат удостоверяет, что система СЭД соответствует требованиям руководящего документа "Защита от несанкционированного доступа к информации". Кстати, чтобы Заказчику провести аттестацию СЭД, помимо приобретения сертифицированного экземпляра продукта, может также потребоваться сертификат на встроенные в него средства защиты информации. На что именно и какого уровня, зависит от необходимого уровня защищенности ИСПДн, к которой отнесена СЭД.

Отмечу один существенный недостаток во всем этом: процедура сертификации продукта процесс длительный . Т.е. к моменту, когда будет сертифицирована одна версия системы, она уже успеет морально устареть. Хотя этот вопрос все же разрешим: разработчик СЭД может сертифицировать сразу целое поколение. Это будет означать, что реальную сертификацию в ФСТЭК проходит первая версия системы из всего поколения, но, если заказчику потребуется поставка более свежей версии, то после ее установки и настройки достаточно будет всего лишь дополнительно провести процедуру инспекционного контроля.

Инспекционный контроль осуществляется с целью установления того, продолжает ли ИСПДн соответствовать требованиям, на соответствие которым она была сертифицирована. Как правило, если настройка не затронула механизм разграничений прав доступа, шифрования, ведения логов и прочее в сравнении с ранее сертифицированной версией продукта, то сертификация системы заказчика пройдет без всяких проблем и в кратчайшие сроки.

2. Виды работ. Перечень ИСПДн

Напоминаю, что в первой части нашего исследования мы разбирались с сертификацией СЭД-системы. В результате мы с вами подходим к очень важному для нас выводу: сама СЭД, как тиражный программный продукт, не является той ИСПДн, о которой идет речь в 152 ФЗ, на который ссылается большинство Заказчиков. На самом деле СЭД – это всего лишь часть комплекса технических средств, а под ИСПДн подразумевается вся автоматизированная система предприятия, в том числе с учетом других автоматизированных систем. Поэтому просто приобретение сертифицированной версии продукта СЭД для заказчика будет недостаточно. Дополнительно потребуется проведение ряда работ, которых мы рассмотрим во второй части нашего исследования.

2.1. Перечень требований к ИСПДн

Прежде всего давайте разберемся, какие требования должны соблюдаться?

Перечень требований, предъявляемый к используемым техническим средствам и программном продукту СЭД на предприятие, выполнение которых необходимо для нейтрализации угроз безопасности ПДн, определяется в зависимости от уровня защищенности ПДн. Данный перечень требований можно представить в следующей таблице:

Таблица 2. Перечень требований, предъявляемый к ИСПДн

|

Требования |

УЗ 3 |

|||

|

Регулярный контроль за выполнением требований Контроль за выполнением требований организуется и проводится оператором самостоятельно и (или) с привлечением на договорной основе юридических лиц и индивидуальных предпринимателей, имеющих лицензию на осуществление деятельности по технической защите конфиденциальной информации. Указанный контроль проводится не реже 1 раза в 3 года в сроки, определяемые сами оператором или его уполномоченным лицом. |

||||

|

Физ.безопасность и контроль доступа Организация режима обеспечения безопасности помещений, в которых размещена ИСПДн, препятствующего возможности неконтролируемого проникновения или пребывания в этих помещениях лиц, не имеющих в них права доступа |

||||

|

Безопасность носителей Обеспечение сохранности носителей персональных данных |

||||

|

Перечень допущенных лиц Утверждение руководителем документа, определяющего перечень лиц, доступ которых к персональным данным, обрабатываемым в информационной системе, необходим для выполнения ими своих должностных обязанностей |

||||

|

Сертифицированные СЗИ Использование СЗИ, прошедших процедуру оценки соответствия требованиям законодательства РФ в области обеспечения безопасности информации, в случае когда применение таких средств необходимо для нейтрализации актуальных угроз |

||||

|

Назначение ответственного за безопасность ПДн Назначение должностного лица, ответственного за обеспечение безопасности ПДн в ИСПДн |

||||

|

Контроль доступа к эл.журналу доступа Обеспечение доступа к содержанию электронного журнала сообщений только для должностных лиц, которым сведения, содержащиеся в указанном журнале, необходимы для выполнения ими своих должностных обязанностей |

||||

|

Автоматическая регистрация в эл.журнале доступа Автоматическая регистрация в электронном журнале безопасности изменения полномочий сотрудника оператора по доступу к ПДн, содержащимся в ИСПДн |

||||

|

Создание структурного подразделения Создание/возложение на одно из структурных подразделений, ответственность за обеспечение безопасности ПДн в ИСПДн. |

Как мы видим, даже при самом минимальном уровне защищенности рекомендуется использование сертифицированного продукта. Но всегда ли Заказчику требуется сертификат на продукт, если в нем планируется хранить ПДн? На самом деле – нет. Нужна ли именно сертифицированная версия или нет зависит от архитектуры автоматизированной системы на стороне Заказчика и его потребностей .

Если Заказчик предполагает, что все ПДн и конфиденциальная информация будет присутствовать только в СЭД, то безусловно, потребуется установка именно сертифицированного продукта. А если у Заказчика предполагается построение целого контура, где в том числе будет интегрирована СЭД, тогда нужна сертификация не на СЭД, а на сами средства защиты, которые будут защищать выделенный контур.

Таким образом, мы снова возвращаемся к нашему выводу, что СЭД – это всего лишь часть комплекса технических средств, а под ИСПДн подразумевается вся автоматизированная система предприятия. Как правило, сертификация всего контура - это целый огромный проект. И Заказчику еще предстоит провести дополнительную подготовку.

2.2. Проекты ИСПДн. Виды работ

Виды работ по ИСПДн можно выделить следующие:

Таблица 3. Возможные виды работ по ИСПДн

Для выполнения подобных работ обычно привлекаются специализированные организации, обладающие необходимыми лицензиями на данные работы.

Любые работы по данному перечню могут быть запрошены Заказчиком в рамках проекта внедрения СЭД и являться его обязательной частью. Хотя, в основном в технических заданиях заказчиков встречается только первый пункт, поскольку, как правило, у заказчика уже есть сертифицированный ИСПДн, а при встраивании нового продукта в ИТ-инфраструктуру, требуется его повторная аттестация ИСПДн .

Стадии проектирования СЗПДн можно разделить на следующие 5 этапов, которые рассмотрим подробнее:

Таблица 4. Этапы проектирование СЗПДн

|

№ этапа. Наименование этапа |

Описание этапа |

|

1. Инициация проекта и предоставление заказчиком первичных сведений об объекте обследования |

На данном этапе проводится инициирующая встреча проектных команд, определяется и согласуется схема коммуникаций специалистов в ходе проекта, заказчику передаются опросные формы для заполнения. |

|

2. Анализ первичных сведений и планирование работ на объектах Заказчика |

На данном этапе специалисты Исполнителя анализируют полученные опросные формы и разрабатывают первичный график интервьюирования специалистов Заказчика. На данном этапе важно составить представление о составляющих элементах процессов обработки персональных данных (физические объекты, подразделения, информационные системы, персональные данные, обеспечение безопасности и т. д.) и на основе полученной информации спланировать дальнейшие работы по обследованию процессов обработки ПДн непосредственно на объектах. Теперь все готово к изучению процессов обработки ПДн на объектах непосредственно. |

|

3. Изучение процессов обработки ПДн на объектах Заказчика |

В соответствии с первичным графиком интервьюирования специалистов компании Заказчика на данном этапе проводится: ● интервьюирование сотрудников бизнес-подразделений, участвующих в обработке ПДн; ● интервьюирование сотрудников подразделений компании, занимающихся контролем и обеспечением ИТ-инфраструктуры и информационной безопасности; ● анализ документации, выявленной в ходе проведения интервью. По результатам проведения каждого интервью, в Протоколе фиксируется состояние ключевых элементов процессов обработки ПДн, на момент выполнения работ на объектах: ● ПДн, обрабатываемые в рамках процесса; ● сотрудники, задействованные в рамках процесса; ● бумажные носители ПДн, используемые в рамках процесса; ● места хранения бумажных носителей ПДн, используемые в рамках процесса; ● автоматизированные рабочие места и программное обеспечение, используемые для обработки ПДн в рамках процесса; ● внешние электронные носители ПДн, используемые в рамках процесса; ● внешние организации и физические лица, с которыми осуществляется обмен ПДн в рамках процесса; ● телефонно-факсимильное оборудование, используемое в рамках процесса; ● дополнительная информация, влияющая на заключение о соответствии требованиям законодательства РФ в области обработки и защиты ПДн. |

|

4. Анализ собранной информации и разработка отчетной документации |

На данном этапе Исполнителем разрабатываются отчетные документы. Необходимо документально зафиксировать результаты проведенных мероприятий по обследованию процессов обработки ПДн, включающие заключение о степени выполнения требований законодательства РФ в области ПДн, а также рекомендации по составу необходимых для проведения мероприятий по организации корректной обработки и защиты ПДн. Итоговый отчет «Результаты обследования процессов обработки ПДн в результате должен включать в себя следующие приложения: ● перечень ПДн, обрабатываемых на объектах компании Заказчика; ● перечень подразделений и лиц, допущенных к работе с ПДн; ● модели угроз безопасности ПДн при их обработке в ИСПДн. При этом стоит отметить, что модель угроз для разработки может требоваться только для СЭД, в случае если заказчику требуется только переаттестация ИСПДн в связи с введением нашего СЭД; ● акты классификации ИСПДн; ● протоколы проведения интервью в ходе изучения процессов обработки ПДн. |

|

5. Разработка Технического проекта СЗПДн |

На данном этапе производится разработка и согласование с Заказчиком непосредственно Технического проекта СЗПДн, с подробным описанием. Результатом работы должны стать: структурная схема комплекса технических средств и программа и методика испытаний. |

Заказчиком могут быть запрошены любые виды работ по отдельности или в совокупности. Отмечу, что на различных проектах одно только проектирование системы защиты может занимать от нескольких недель до несколько месяцев. Поэтому поскольку для реализации проектов по защите данных требуется не только наличие необходимых сертификатов, но и соответствующий опыт, рекомендуется все же выделять данные работы в отдельный проект и привлекать к ним сторонние специализированные организации.

(4,88 - оценили 8 чел.)